Prezydent Obama ułaskawił Chelsea Manning

18 stycznia 2017, 10:42Prezydent Obama ułaskawił Chelsea Manning (d. Bradley Manning), byłego analityka wojskowego, który przekazał Julianowi Assange i serwisowi Wikileaks tajne wojskowe i dyplomatyczne dokumenty. Zgodnie z decyzją prezydenta Manning ma wyjść na wolność w maju bieżącego roku.

Jak król Obama planował komunistyczny zamach stanu

6 marca 2017, 13:50Co najmniej od czasu wygranej Donalda Trumpa jednym z ważniejszych zagadnień związanych ze współczesnym internetem stała się kwestia fałszywych informacji rozpowszechnianych za pośrednictwem ogólnoświatowej sieci. Ponoć to właśnie fałszywe informacje umożliwiły zwycięstwo Trumpa nad jego bardziej uczciwymi przeciwnikami. Teraz o przekazywanie fałszywych informacji zostało oskarżone Google, a konkretnie Google Home.

Złowienie ciężarnej płaszczki wpływa na oba pokolenia

15 maja 2017, 13:33Przypadkowe schwytanie w sieć ciężarnych płaszczek ma negatywny wpływ zarówno na matkę, jak i na jej dzieci.

Najjaśniejsza galaktyka odkryta dzięki soczewkowaniu grawitacyjnemu

17 lipca 2017, 09:59Dzięki soczewkowaniu grawitacyjnemu naukowcy z Instituto de Astrofisica de Canarias wykryli najjaśniejszą ze znanych galaktyk. Znajduje się ona w odległości 10 miliardów lat świetlnych od nas i emituje wyjątkowo intensywne promieniowanie w podczerwieni

Oscylujące fale grawitacyjne rozwiązaniem zagadki budowy wszechświata?

22 września 2017, 09:56W danych z odkrytych w ubiegłym roku fal grawitacyjnych znaleziono dowody, że oscylują one pomiędzy formami nazwanymi „g” oraz „f”. Fizycy wyjaśniają, że fenomen ten jest podobny do oscylacji neutrin, które przybierają formy elektronową, taonową i mionową.

Technologie serwisowania satelitów szybko stają się rzeczywistością

19 grudnia 2017, 13:05Nie istnieje żadna inna dziedzina ludzkiej aktywności, w której budowalibyśmy coś za pół miliarda czy miliard dolarów i nigdy dokonywali przeglądów, nigdy tego nie naprawiali i nie ulepszali, mówi Gordon Roesler, menedżer z DARPA (Agencja Badawcza Zaawansowanych Projektów Obronnych). Dziedziną, o której mówił Roesler, jest przemysł satelitarny.

Ukazał się raport o przystępności języka tekstów urzędowych w internecie

21 lutego 2018, 17:39Za długie zdania i zbyt skomplikowane słownictwo powodują, że teksty urzędowe publikowane na stronach internetowych instytucji są trudne do przyswojenia – wynika z raportu Pracowni Prostej Polszczyzny działającej w Instytucie Filologii Polskiej Uniwersytetu Wrocławskiego.

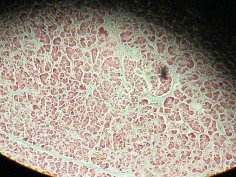

Wspomagali działanie witaminy D, by zwalczyć cukrzycę

11 maja 2018, 11:46Szukając nowych sposobów na cukrzycę typu 2., naukowcy natrafili na nieoczekiwanego sprzymierzeńca - witaminę D, która z małą pomocą wydaje się chronić wytwarzające insulinę komórki beta.

H. sapiens wygrał, bo jest niewyspecjalizowanym specjalistą?

1 sierpnia 2018, 09:00Szeroka analiza dostępnych danych archeologicznych i paleośrodowiskowych obejmujących środkowy i późny plejstocen (300 – 12 tysięcy lat temu), którą opublikowano w Nature Human Behaviour, wskazuje, że Homo sapiens, w przeciwieństwie do innych homininów, zajął unikatowe nisze ekologiczne i wykazał się wyjątkowymi zdolnościami adaptacyjnymi.

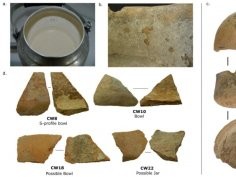

Badanie protein ujawniło, co jedli rolnicy sprzed 8000 lat

9 października 2018, 15:26Dzięki analizie protein pozostałych na ściankach naczyń udało się zebrać niezwykle dużo danych na temat diety ludzi, którzy przed 8000 lat zamieszkiwali Çatalhöyük. Międzynarodowy zespół naukowy ustalił, że mieszkańcy tej wczesnej osady rolniczej z Anatolii jedli zboża, rośliny strączkowe, produkty mleczne oraz mięso.